A prevalência de WiFi gratuito e aberto fez com que bastante fácil para um espião de WiFi roubar seu cookie de identidade para os sites que o senhor visita enquanto está conectado a esse ponto de acesso WiFi. Falei sobre isso em Quebrando o Cookie Jar da Web. É difícil corrigi-lo sem fazer grandes alterações na infraestrutura da Web.

No ano em que escrevi isso, vários sites importantes “resolveram” o problema da espionagem WiFi tornando o tráfego HTTPS criptografado da Web um opção de conta ou obrigatório para todos os usuários conectados.

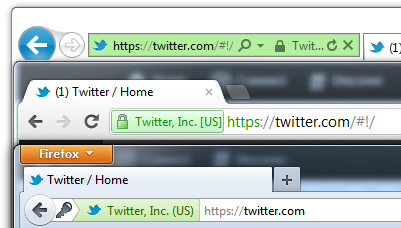

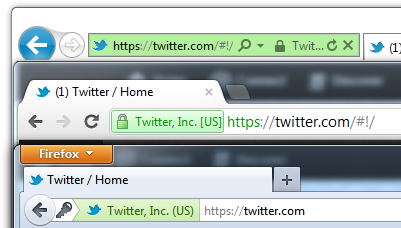

Por exemplo, acabei de notar que o Twitter, de forma transparente para mim e, presumivelmente, para todos os outros usuários do Twitter, mudou para uma conexão criptografada com a Web por padrão. O senhor pode perceber isso porque a maioria dos navegadores modernos mostra a barra de endereços em verde quando a conexão é criptografada.

Inicialmente, resisti a isso por considerá-lo um exagero, exceto para alvos óbvios como e-mail (o chave mestra para todos os seus logins on-line) e bancos.

Sim, o senhor pode argumentar ingenuamente que todo site deve criptografar todo o seu tráfego o tempo todo, mas, para mim, essa é uma solução do tipo “ferver o mar”. Prefiro ver um protocolo de identidade melhor e mais seguro do que os velhos cookies HTTP. Na verdade, não me importo se alguém vê o restante da minha atividade pública no Stack Overflow; dificilmente é um segredo. Mas, caramba, com certeza do se importam se os senhores de alguma forma farejarem meu cookie e começarem a correr por aí fazendo coisas como eu! Criptografar tudo apenas para proteger esse péssimo cabeçalho de cookie me parece um exagero.

Obviamente, não há motivo para criptografar o tráfego para usuários anônimos e não conectados, e o Twitter não o faz. O usuário recebe uma conexão HTTP simples e antiga até fazer o login, quando então eles mudam automaticamente para a criptografia HTTPS. Faz sentido.

Isso foi totalmente indolor para mim, como usuário, e faz com que roubar minha identidade no Twitter, ou espionar minha atividade no Twitter (por mais fascinante que eu saiba que isso deve parecer), dramaticamente mais difícil. Não consigo realmente construir um argumento confiável contra o senhor. fazer isso, mesmo para algo relativamente trivial como minha conta do Twitter, e isso tem alguns benefícios definitivos. Portanto, talvez o Twitter tenha a ideia certa aqui; talvez conexões criptografadas deve ser o padrão para todos os sites da web. Por mais que isso me parecesse um chapéu de papel alumínio há um ano, agora estou me perguntando se isso também não seria a coisa certa a fazer para a saúde da Web em longo prazo.

Então, por que não ferver o mar? Vamos criptografar todas as coisas!

O HTTPS não é mais (tão) caro

Sim, nos velhos tempos da Web de 1999, o HTTPS era bastante caro do ponto de vista computacional. Mas graças aos 13 anos da Lei de Moore, esse não é mais o caso. Ele ainda é mais trabalho para configurar, sim, mas o considere o caso do GMail no mundo real:

Em janeiro deste ano (2010), o Gmail passou a usar HTTPS para tudo por padrão. Anteriormente, isso havia sido introduzido como uma opção, mas agora todos os nossos usuários usam HTTPS para proteger seus e-mails entre seus navegadores e o Google, o tempo todo. Para fazer isso, tivemos que implementar sem máquinas adicionais e sem hardware especial. Em nossas máquinas de front-end de produção, o SSL/TLS é responsável por menos de 1% da carga da CPU, menos de 10 KB de memória por conexão e menos de 2% da sobrecarga da rede. Muitas pessoas acreditam que o SSL consome muito tempo da CPU, e esperamos que os números acima (divulgados pela primeira vez) ajudem a dissipar essa ideia.

HTTPS significa que The Man não pode espionar sua Internet

Como todo o tráfego entre o senhor e os sites em que se conecta agora será criptografado, a capacidade dos malfeitores nefastos de …

- roubar seu cookie de identidade

- veja o que o senhor está fazendo

- ver o que o senhor digitou

- interferir no conteúdo que o senhor envia e recebe

… é, se não for completamente eliminadoou drasticamente limitado. Independentemente de o senhor estar em uma rede WiFi pública aberta ou não.

Pessoalmente, não me importo muito se as pessoas veem o que estou fazendo on-line, pois o objetivo de muito do que faço é … permitir que as pessoas vejam o que estou fazendo on-line. Mas certamente não concordo com a perigosa ideia de que “somente os criminosos têm coisas a esconder”; todos merecem o direito à privacidade pessoal. E há muitos governos repressivos por aí que não hesitariam na chance de espionar o que seus cidadãos fazem on-line, ou pior. Muito, muito pior. Por que não melhorar a Internet para todos eles de uma só vez?

HTTPS agora é mais rápido

A segurança sempre tem um custo, e criptografar uma conexão com a Web não é diferente. O HTTPS será inevitavelmente mais lento do que uma conexão HTTP normal. Mas como quanto mais lento? Antigamente, o conteúdo criptografado não era armazenado em cache em alguns navegadores, mas o isso não é mais verdade. E o protocolo SPDY do Google, destinado a substituir o HTTP, chega ao ponto de incorporar a criptografia por padrãoe não apenas para melhorar o desempenho:

[It is a specific technical goal of SPDY to] fazer do SSL o protocolo de transporte subjacente, para maior segurança e compatibilidade com a infraestrutura de rede existente. Embora o SSL introduza uma penalidade de latência, acreditamos que o futuro a longo prazo da Web depende de uma conexão de rede segura. Além disso, o uso do SSL é necessário para garantir que a comunicação entre os proxies existentes não seja interrompida.

Há também o Falso início do SSL que requer um navegador moderno, mas reduz a latência dolorosa inerente ao caro, mas necessário, handshaking exigido para que a criptografia funcione. A criptografia SSL do HTTP nunca será gratuitaO senhor não sabe exatamente o que é, mas certamente é muito mais rápido do que costumava ser, e está ficando mais rápido a cada ano.

A inclusão de criptografia para usuários conectados não é, de forma alguma, algo fácil de realizar, principalmente em sites grandes e estabelecidos. O senhor não me verá repreendendo todos os sites públicos por não oferecerem conexões criptografadas ontem, porque sei quanto trabalho é necessário e quanta complexidade adicional isso pode acrescentar a uma equipe já ocupada. Embora o HTTPS seja muito mais fácil agora do que há alguns anos, ainda há muitas pegadinhas difíceis: o cache de proxy, por exemplo, torna-se muito mais difícil quando os proxies não podem mais “ver” o que o tráfego criptografado que eles estão fazendo proxy está fazendo. Atualmente, a maioria dos sites é uma ampla mistura de conteúdo de diferentes fontes e, tecnicamente, o todos deles precisam estar em HTTPS para uma conexão devidamente criptografada. Dispositivos móveis relativamente pouco potentes e com conexão fraca também pagarão uma penalidade muito maior.

Talvez não amanhã, talvez não no próximo ano, mas a médio e longo prazo, adoção de conexões criptografadas na Web como padrão para usuários conectados é a direção mais saudável para o futuro da Web. Precisamos trabalhar para tornar o HTTPS mais fácil, mais rápido e, acima de tudo, mais seguro, o padrão para usuários conectados.

| [advertisement] Qual é o seu próximo passo na carreira? Carreiras no Stack Overflow tem as melhores listas de empregos de grandes empresas, quer o senhor esteja procurando oportunidades em uma startup ou na Fortune 500. O senhor pode pesquisar em nosso anúncios de emprego ou criar um perfil e deixe que os empregadores encontrem o senhor. |