Bruce Schneier é uma espécie de lenda na comunidade de segurança de computadores. Ele é o autor do clássico e muito citado livro de 1994 Applied Cryptography (Criptografia Aplicada)bem como vários algoritmos de criptografia conhecidos.

O atrevido Norris-acima é uma referência aos nomes de atores comumente usados em exemplos de troca de chaves secretas compartilhadas.

O que acho mais interessante em Bruce, no entanto, é que ele foi além de tratar a segurança de computadores como um problema que pode ser resolvido com algoritmos de criptografia cada vez mais inteligentes:

Schneier agora denuncia seu sucesso inicial como uma visão ingênua, matemática e de torre de marfim do que é inerentemente um problema de pessoas. Em Criptografia AplicadaSchneier argumenta que os algoritmos e a tecnologia implementados corretamente prometem segurança e sigilo, e que seguir o protocolo de segurança garante a segurança, independentemente do comportamento dos outros. Schneier argumenta agora que as garantias matemáticas incontestáveis não são o ponto principal. Como ele descreve em Secrets and Lies (Segredos e Mentiras)Segundo o autor, uma empresa que usa a criptografia RSA para proteger seus dados sem considerar como as chaves criptográficas são manipuladas pelos funcionários em computadores “complexos, instáveis e com bugs” não conseguiu proteger adequadamente as informações. Uma solução de segurança real que inclua tecnologia também deve levar em conta as variações de hardware, software, redes, pessoas, economia e negócios.

Isso é o equivalente em programação a percebendo que Peopleware é, em última análise, um livro muito mais importante do que o A Arte da Programação de Computadores. A mudança de foco dos algoritmos para as pessoas é ainda mais evidente se o senhor frequenta o o excelente blog de Bruceou leia seus livros mais recentes Criptografia prática e Além do medo.

Por mais que eu respeite Bruce, fiquei surpreso ao ler que ele mantém intencionalmente sua rede sem fio aberta.

Sempre que falo ou escrevo sobre minha própria configuração de segurança, a única coisa que surpreende as pessoas – e atrai a maioria das críticas – é o fato de eu ter uma rede sem fio aberta em casa. Não há senha. Não há criptografia. Qualquer pessoa com capacidade de conexão sem fio que consiga ver minha rede pode usá-la para acessar a Internet.

Defendo a criptografia de WiFi desde o dia em que adquiri meu primeiro roteador sem fio. Como encontrei cada vez menos pontos de acesso WiFi abertos ao longo dos anos, vi isso como um progresso tangível. Ler a opinião de Bruce é o suficiente para me fazer questionar essas crenças de longa data.

É uma posição estranha para um respeitado especialista em segurança de computadores defender. Mas acho que entendi. A segurança é um problema difícil. Se o senhor escolher a opção de virar um WPA ou WEP o senhor agora é forçado a pensar de forma mais crítica sobre a segurança não apenas da sua rede, mas também sobre a segurança fundamental dos dados em seus computadores. Ao defender a ideia radical de que sua rede sem fio deve ser intencionalmente mantido aberto, Bruce está tentando penetrar no véu da falsa segurança algorítmica.

Posso entender e até aplaudir esse esforço, mas não concordo. Não porque eu esteja preocupado com a segurança dos meus dados ou com qualquer outra meia dúzia de argumentos de segurança completamente racionais que o senhor poderia apresentar contra a manutenção intencional de uma rede sem fio aberta. Minhas preocupações são mais prosaicas. Quero desesperadamente proteger a pequena porção de largura de banda upstream que meu provedor me permite. Alguns dos principais provedores de Internet também estão falando sobre limites mensais de downloadtambém. A posição de Bruce só faz sentido se o senhor tiver largura de banda efetivamente ilimitada em ambas as direções. Basicamente, estou preocupado com a tragédia dos bens comuns da largura de banda. Por mais que eu goste de meus vizinhos, eles podem pagar por seu próprio pedaço particular de largura de banda ou bater à minha porta e pedir para compartilhar se realmente precisam.

Portanto, pelo menos para mim, ativar a segurança sem fio é minha maneira de garantir que eu receba até o último byte da largura de banda pela qual paguei naquele mês.

No entanto, vale a pena perceber que a segurança sem fio não é uma panaceia, mesmo nessa função limitada. Se o senhor tiver um invasor suficientemente motivado, toda rede sem fio pode ser violada.

Com isso em mente, aqui estão algumas diretrizes.

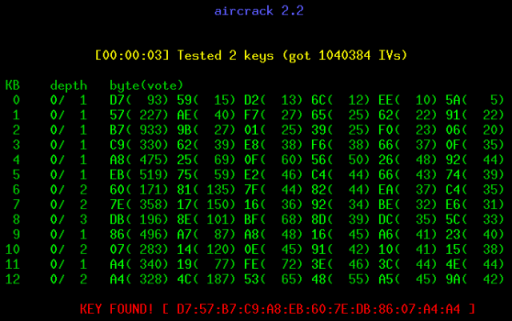

- WEP = Worthless Encryption Protocol (Protocolo de criptografia inútil)

O WEP, o protocolo de criptografia original para redes sem fio, é tão fundamentalmente falho e tão profundamente comprometido que deveria ser removido do firmware de todos os roteadores sem fio do mundo. É possível quebrar o WEP em menos de um minuto em qualquer laptop vagamente moderno. Se o senhor escolher WEP, estará efetivamente optando por executar uma rede sem fio aberta. Não há nenhuma diferença.

- WPA requer uma senha muito forte

A variante “pessoal” (PSK) comum do WPA é bastante vulnerável a ataques de dicionário de força bruta. É preciso apenas uma quantidade trivial de sniffing sem fio para obter dados suficientes para atacar sua senha WPA off-line – o que significa que uma quantidade ilimitada de capacidade de computação poderia ser potencialmente usada contra sua senha. Enquanto os ataques de força bruta ainda são para leigosComo o senhor sabe, a maioria das pessoas é, estatisticamente falando, burra. Eles raramente escolhem boas senhas. Se alguma vez houve um momento para seguir meu conselho sobre uso de senhas longas, é isso. Os especialistas recomendam que o senhor use uma senha de 33 caracteres.

- Escolha um SSID (nome) exclusivo para sua rede sem fio

Nomes de rede sem fio padrão apenas grite Tenho todas as configurações padrão! e atraem hackers como moscas ao mel. O senhor também, tabelas de arco-íris pré-geradas existem para SSIDs comuns.

- Use WPA2 se disponível

A partir de 2006, o WPA2 é obrigatório em qualquer roteador que tenha a certificação WiFi. O WPA2, como o nome sugere, foi projetado para substituir o WPA. Ele tem uma segurança mais forte e mais robusta. Não há motivo para usar nada menos que isso, a menos que seu hardware não seja compatível com ele. E se esse for o caso, adquira um novo hardware.

No final, talvez a segurança sem fio seja mais um impedimento do que qualquer outra coisa, outro elemento de defesa em profundidade. É importante considerar a mensagem subjacente que Bruce estava enviando: se o senhor ativou o WEP ou o WPA com algo menos que uma senha verdadeiramente aleatória de 33 caracteres, não há segurança.

O senhor tem a ilusão de segurança.

E isso é muito mais perigoso do que não ter segurança alguma.